상명대학교 / 서광규 교수

2. 클라우드 보안 프레임워크 사례 분석

2-3. ISO 27017:2015

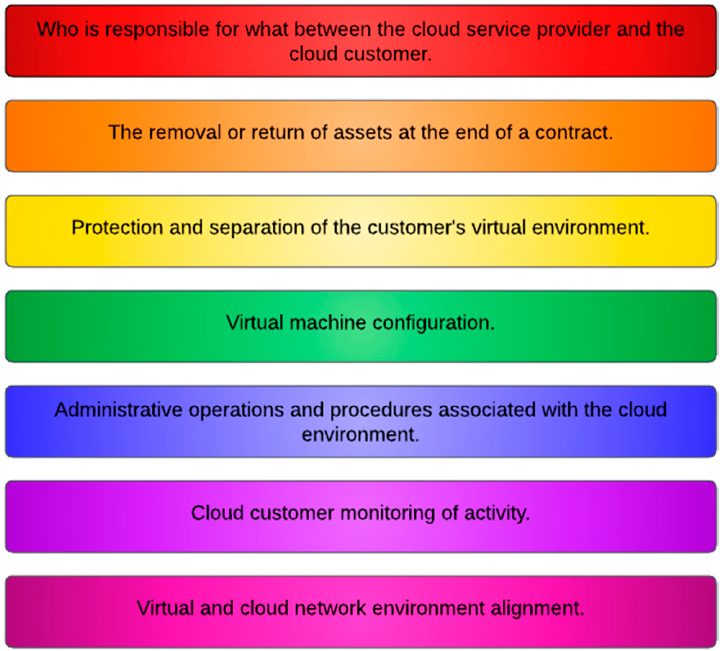

ISO 27017은 클라우드 컴퓨팅과 관련된 특정 보안 문제를 해결하기 위해 ISO 27000 시리즈의 일부로 만들어졌다. 이는 ISMS(정보 보안 관리 시스템) 구현 기준을 지정하는 더 큰 ISO 27001 표준을 기반으로 한다. ISO 27017은 클라우드 서비스 제공업체와 클라이언트에 맞게 이러한 기준을 명시적으로 조정하여 클라우드 보안을 개선하기 위한 추가 지침과 제어 기능을 제공한다. ISO/IEC 27017은 ISO/IEC 27002에 나열된 37개 통제 사항과 이를 해결하는 7가지 추가 클라우드 관련 통제 사항(그림 4 참조)에 대한 추가 구현 지침을 제공함으로써 클라우드 서비스 사용과 관련된 정보 보안 통제에 대한 지침을 제공한다.

[그림4. ISO/IEC 27017 표준]

2-3-1. 클라우드에 대한 보안 제어

ISO 27017은 조직이 클라우드 컴퓨팅 환경에서 정보 자산을 보호하기 위해 사용할 수 있는 일련의 보안 규칙을 지정한다. 이러한 규칙은 클라우드 서비스에 존재하는 특정 위험과 문제를 처리하기 위한 것이다. ISO 27017은 다음과 같은 중요한 보안 제어를 지정한다.

- 자산 관리 통제

- 접근 통제

- 암호화 제어

- 사고 관리 통제

- 공급업체 관리 통제

- 규정 준수 제어

- 데이터 보호 제어

2-3-2. 이익

ISO/IEC 27017은 다음과 같은 기업에 도움이 될 수 있다.

- 클라우드 컴퓨팅 환경 내에서는 정보자산을 안전하게 보호해야 한다.

- 모든 해당 법률 및 규정을 준수한다.

- 데이터 보안 문제의 가능성을 줄이다.

- 중복 제어의 필요성을 줄여 비용을 절감한다.

2-3-3. 구현에 필요한 단계

조직에서 ISO 27017을 구현하려면 일반적으로 다음 단계를 수행한다.

- 표준을 숙지한다. ISO 27017 사본을 구하여 철저하게 읽고 표준의 목표, 요구 사항 및 권장 사항을 이해한다.

- 현재 클라우드 환경 조사: 현재 클라우드 인프라, 플랫폼 및 서비스를 평가한다. ISO 27017이 보안 통제에서 발생할 수 있는 위험과 격차를 해결하는 데 어떻게 도움이 될 수 있는지 결정한다.

- 프로젝트 팀 구성: 조직 내에서 ISO 27017 구현을 담당할 팀을 구성한다. IT, 보안, 법률, 규정 준수 및 기타 관련 분야의 이해관계자가 포함되어야 한다.

- 현재 보안 관행을 ISO 27017의 표준 및 권장 사항과 일치시키기 위해 격차 분석을 수행한다. 개선이나 추가가 필요한 영역을 결정한다.

- 구현 전략 수립: ISO 27017 채택을 위한 조치, 이정표 및 날짜를 ??포함한 철저한 전략을 개발한다. 조치의 위험과 중요성을 결정한다.

- 보안 통제 구현: ISO 27017에 명시된 보안 통제 및 절차를 따른다. 액세스 제어, 암호화, 데이터 분리, 사고 대응 프로토콜, 공급업체 관리 등이 그 예이다.

- 클라우드 보안의 중요성과 ISO 27017에 따른 의무에 대해 직원을 교육하기 위한 교육 및 인식 프로그램을 제공한다. 이를 통해 모든 사람이 클라우드에서 정보 자산을 보호하는 의무를 알 수 있다.

- 문서화 및 정책: ISO 27017 준수를 증명하는 문서를 작성하고 유지한다. 정책, 프로세스, 위험 평가, 사고 대응 계획, 보안 발생 기록 및 해결 방법이 포함될 수 있다.

- 정기 평가 및 개선: 정기적으로 클라우드 보안을 모니터링하고 평가하여 ISO 27017의 지속적인 준수를 보장한다. 정기적으로 감사, 위험 평가 및 평가를 수행하여 개선 영역을 식별하고 필요한 조정을 실행한다.

- 제3자 평가: ISO 27017과 관련된 클라우드 보안 관행을 평가하기 위해 제3자 감사자 또는 컨설턴트를 고용하는 것을 고려한다. 이들은 규정 준수에 대한 공정한 평가를 수행하고 개선을 위한 권장 사항을 제시할 수 있다.

조직에서 ISO 27017을 효율적으로 구현하고 관리하기 위해 다양한 도구와 리소스를 사용할 수 있다. 다음은 ISO 27017을 구현하는 데 필요한 몇 가지 도구이다.

ISO 27017은 ISMS(정보 보안 관리 시스템) 개발을 위한 중요한 기반을 제공하는 ISO 27001에 추가된 것이다. ISO 27001 표준을 숙지함으로써 ISO 27017이 작동하는 더 큰 맥락과 표준을 이해하는 것이 필요하다.

- ISO 27017 표준 문서: ISO 27017 표준 사본을 얻다 본 문서에서는 클라우드 컴퓨팅 시스템에서 데이터를 보호하기 위한 표준, 규칙 및 원칙을 명시한다. 이는 ISO 27017 요구 사항을 준수함을 보장하는 참조 자료로 사용된다.

- 위험 평가 도구: 위험 평가는 ISO 27017 적용의 중요한 구성 요소이다. 다양한 위험 평가 기술과 프레임워크는 클라우드 컴퓨팅 시스템의 위험을 감지하고 분석하는 데 도움이 될 수 있다. NIST 위험 관리 프레임워크(RMF) 또는 산업별 위험 평가 방법론이 두 가지 예이다.

- 클라우드 서비스 공급자(CSP) 평가 도구: CSP를 선택하고 평가할 때 CSP 보안 기능과 ISO 27017 기준 준수 여부를 분석하는 것이 중요한다. 예를 들어 클라우드 보안 평가 설문지와 공급업체 보안 평가 프레임워크는 보안 제어 및 관행을 기반으로 CSP를 평가하고 비교하는 데 도움이 될 수 있다.

- 클라우드 보안 모니터링 및 관리 도구: 클라우드 환경에서 효과적인 보안 제어 및 모니터링을 실행하려면 전문 도구를 사용해야 하는 경우가 많다 이러한 기술은 클라우드 인프라 모니터링, 보안 문제 감지, 액세스 제한 관리, 보안 규칙 시행을 지원한다. 클라우드 보안 플랫폼, 보안 정보 및 이벤트 관리(SIEM) 시스템, ID 및 액세스 관리(IAM) 솔루션이 그 예이다.

- 문서 및 정책 템플릿: 템플릿과 프레임워크를 사용하면 ISO 27017에 따라 관련 문서와 정책을 개발하는 데 도움이 된다. 이러한 자료는 정보 보안 정책, 위험 평가 보고서, 사고 대응 계획 및 기타 필요한 문서를 개발하는 데 사용될 수 있다. 템플릿은 업계 그룹, 컨설팅 회사, 정보 보안 조직 등 다양한 소스에서 액세스할 수 있다. 교육 및 인식 프로그램은 ISO 27017 및 해당 표준에 대해 근로자와 이해관계자를 교육하는 데 도움이 될 수 있다. 여기에는 특정 조직의 역할과 책임을 목표로 하는 e-러닝 과정, 워크숍, 인식 캠페인이 포함될 수 있다.

- 감사 및 규정 준수 도구: 내부 감사 수행, ISO 27017 준수 모니터링, 시정 조치 추적에 도움이 되는 도구는 효과적인 ISMS를 유지하는 데 도움이 될 수 있다. 이러한 시스템은 감사 작업을 자동화하고 규정 준수 보고서를 생성하며 부적합 및 시정 조치 관리를 간소화할 수 있다.

2-4. 클라우드 보안 연합(STAR)

CSA(Cloud Security Alliance)는 CSP(클라우드 서비스 공급자) 보안의 투명성과 보증에 대한 요구 사항을 해결하기 위해 CSA STAR(보안, 신뢰 및 보증 레지스트리) 아키텍처를 만들었다 클라우드 서비스와 관련된 보안 위험을 식별하고 관리하기 위한 최상의 지침 모음을 제공한다.

- 클라우드 보안: 프레임워크는 무단 액세스, 데이터 위반 및 기타 보안 위험으로부터 클라우드 기반 시스템과 데이터를 보호하는 데 중점을 둔다.

- 신뢰: 클라우드 서비스 제공업체와 클라우드 클라이언트 간에 신뢰를 구축하는 것이 중요하다. 프레임워크의 목표는 클라우드 환경의 개방성, 책임성 및 신뢰를 높이는 것이다.

- 보증: 보안 제어 및 관행에 대한 증거와 검증을 제공하는 것이 보증의 전부이다. 프레임워크는 클라우드 보안 보증을 향상시키기 위해 제3자 감사 및 인증을 권장한다.

2-4-1. 강점

- 표준화된 평가: CSA STAR 프레임워크는 CSP 보안 상태를 평가하는 표준화된 방법을 제공한다. 이는 조직이 다양한 클라우드 서비스 공급자를 평가하고 비교하는 데 사용할 수 있는 표준화된 제어 목표 및 기준 세트를 제공한다.

- 투명성 및 책임: 프레임워크는 CSP가 보안, 데이터 처리 방법 및 규정 준수에 대한 철저한 정보를 제공하도록 권장한다. 따라서 고객은 클라우드 서비스를 구매하고 사용할 때 현명한 판단을 내릴 수 있다.

- 제3자 인증: CSA STAR 프로그램은 CSP가 CSA의 보안 원칙 및 최선의 준수 여부를 인증할 수 있는 인증 메커니즘을 제공한다. 이 인증을 통해 고객은 선택한 클라우드 서비스의 보안에 대해 안심할 수 있다.

- 업계 전문가 간의 협업: CSA STAR 프레임워크는 업계 전문가 간의 협업을 통해 개발되어 다양한 관점과 경험이 포함되도록 보장한다. 이는 클라우드 컴퓨팅의 수많은 보안 위험을 해결하기 위한 포괄적이고 강력한 프레임워크 개발에 기여한다.

2-4-2. 제한 사항

- 자체 평가에 대한 의존도: CSA STAR 방법론은 클라우드 서비스 제공업체의 자체 평가를 기반으로 한다. CSP는 정확하고 완전한 정보를 제출해야 하지만 프레임워크는 제공된 정보의 품질이나 완전성에 대해 어떠한 보장도 하지 않는다. 고객은 주의를 기울여 CSP가 제공하는 약속을 확인해야 한다.

- 개발 기술 적용 범위가 제한되어 있다. CSA STAR 프레임워크는 기술 개발 또는 틈새 클라우드 서비스와 관련된 보안 문제를 적절하게 해결하지 못할 수 있다. 기술이 발전함에 따라 프레임워크에서 명시적으로 해결되지 않은 새로운 보안 문제가 나타날 수 있다.

- 시행 부족: CSP의 CSA STAR 프레임워크 준수는 전적으로 자발적이다. 프레임워크는 개방성과 최선을 장려하지만 법적 또는 규제적 집행 조치가 부족한다. 조직은 CSP 약속의 신뢰성을 평가하고 고유한 요구 사항에 따라 추가 보안 조치를 채택해야 한다.

2-4-3. 조직의 프레임워크 사용 방법

조직의 클라우드 보안을 위한 CSA STAR(보안, 신뢰 및 보증 레지스트리) 프레임워크를 구현하려면 다음 단계를 따르면 된다.

- CSA STAR 프로그램에 대해 알아보는 것이 필요하다. CSA STAR 구조를 이해하고, 그 목적과 인증 기준. 프로그램을 철저하게 이해하려면 STAR 인증 제어 목표 및 기준을 포함한 CSA STAR 자료를 살피는 것이 필요하다.

- 클라우드 서비스 공급자(CSP)가 누구인지 결정: 조직에서 현재 클라우드 서비스를 활용하거나 고려하고 있는 클라우드 서비스 공급자(CSP)를 결정한다. 보안 관행, 인증, 보안 절차에 대한 개방성을 검사한다.

- 실사 수행: 보안, 인증, 독립 감사 보고서 및 기타 관련 서류에 대한 정보를 찾아 CSP에 대한 실사를 수행한다. 완전성과 정확성을 위해 보안 공개를 검사한다.

- 위험 완화 조치 구현: 평가를 기반으로 식별된 CSP와 관련된 위험 또는 취약점을 식별한다. 추가 보안 제어, 데이터 암호화, 액세스 제어 또는 법적 구속력이 있는 보안 약속과 같은 위험 완화 전략을 구현한다.

- 계약 합의 수립: 보안 기대치, 의무 및 규정 준수 요구 사항을 명시적으로 설명하기 위해 CSP와 계약 합의를 협상하고 수립해야 한다. 계약이 데이터 보호, 사고 대응, 서비스 수준 계약(SLA) 및 규정 준수와 같은 문제를 다루고 있는지 확인한다.

- 모니터링 및 검토: CSP의 성능 및 보안 상태를 지속적으로 모니터링하고 검토한다. CSA STAR 프레임워크 준수 및 보안 조치의 효율성을 보장하기 위해 자주 평가 및 감사를 수행한다.

- CSA STAR 프로그램으로 최신 정보를 유지한다. CSA STAR 프로그램으로 최신 상태를 유지한다. CSA STAR 프로그램 업데이트 및 조정을 통해 최신 정보를 받아본다. CSA STAR 문서, 제어 목표 및 기준을 정기적으로 검토하여 프레임워크에 대한 지속적인 조정 및 준수를 보장한다.

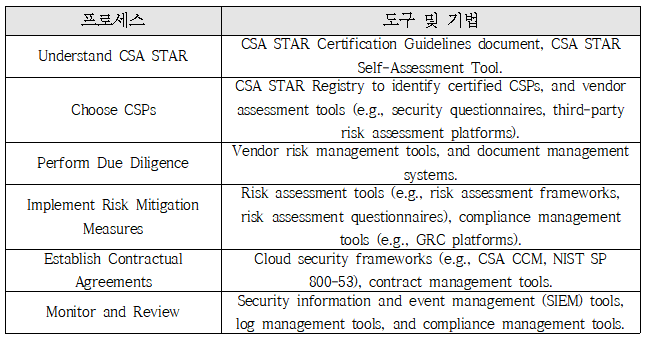

프레임워크의 각 단계를 구현하는 데 필요한 도구는 표 4에 나와 있다.

[표4. CSA STAR 도구]

2-5. AWS Well-Architected 프레임워크

AWS Well-Architected는 클라우드 기반 애플리케이션을 생성하고 유지 관리하기 위한 아키텍처 모범 사례와 지침을 제공하는 AmazonWeb Services(AWS) 프레임워크이다. 안전하고 성능이 뛰어난 제품을 개발하기 위한 기본 아이디어와 모범 사례를 설명한다.

AWS의 강력하고 효율적인 시스템. Well-Architected 프레임워크의 6개 핵심 요소가 그림 5에 나와 있다.

[그림5. AWS의 6가지 원칙(출처: Tutorials Dojo)]

2-5-1. 기둥(Pillars)

- 보안: 보안은 안전한 설계 및 실행을 통해 정보, 시스템 및 자산을 보호하는 것과 관련이 있다.

- 안정성: 시스템이 오류로부터 복구되고 자동으로 확장되며 중단을 완화할 수 있도록 보장한다.

- 성능 효율성: 성능 효율성은 비용을 낮추면서 시스템 성능을 향상시키기 위해 리소스 활용도를 최적화하는 것과 관련이 있다.

- 운영 우수성(Operational Excellence): 운영 우수성은 기업 가치를 전달하기 위한 시스템의 효과적인 운영 및 관리와 관련이 있다.

- 비용 최적화: 비용 최적화는 필요한 성능과 기능을 유지하면서 시스템 수명 동안 비용을 줄이는 것을 추구한다.

- 지속 가능성: 지속 가능성 원칙은 회사의 장기적인 환경, 경제, 사회적 영향을 고려한다.

2-5-2. 장점

- 다음은 AWS Well-Architected 프레임워크를 채택함으로써 얻을 수 있는 이점 중 일부이다.

- 모범 사례: 프레임워크에는 AWS 애플리케이션 생성, 배포 및 실행에 대한 검증된 모범 사례 모음이 포함되어 있다. 이러한 모범 사례를 따르면 시스템의 전반적인 아키텍처, 보안, 신뢰성, 성능 및 비용 효율성을 향상하는 데 도움이 된다.

- 위험 완화: 프레임워크는 아키텍처에서 발생할 수 있는 위험과 취약성을 식별하는 데 도움이 된다. 이러한 위험을 조기에 해결하면 시스템의 보안, 규정 준수 및 탄력성을 향상시켜 보안 위반, 가동 중지 시간 또는 성능 문제의 가능성을 최소화할 수 있다.

- 비용 최적화: 비용 최적화 원칙을 구현하면 AWS 리소스 활용도와 비용을 분석하고 최적화할 수 있다. 이는 불필요한 지출을 줄이고, 비효율적인 리소스를 제거하고, 전반적인 비용 효율성을 향상시켜 잠재적으로 비용을 절감할 수 있는 가능성을 식별하는 데 도움이 된다.

- 성능 효율성 원칙은 애플리케이션 성능 최적화와 관련이 있다. 자동 크기 조정, 캐싱 및 효율적인 데이터 저장과 같은 모범 사례를 사용하여 시스템의 응답성, 확장성 및 성능을 높일 수 있다.

- 프레임워크는 운영 효율성을 강조하여 조직이 절차와 작업 흐름을 최적화할 수 있도록 한다. 자동화, 모니터링 및 효과적인 사고 대응 시스템을 통합하여 시스템 신뢰성을 향상시키고 프로세스를 간소화하며 수동 작업을 줄일 수 있다.

- 확장성 및 유연성: 프레임워크의 지침을 따르면 확장성과 적응성이 뛰어난 애플리케이션을 구축하여 다양한 작업 부하를 처리하고 변화하는 비즈니스 요구 사항에 적응할 수 있다. 이를 통해 시장 요구에 빠르게 적응하고 필요에 따라 시스템을 확장할 수 있다.

- AWS 서비스 조정: Well-Architected 프레임워크는 다양한 AWS 서비스, 기능 및 기술과 호환된다. 프레임워크를 사용하면 AWS의 광범위한 서비스를 사용하여 강력하고 확장 가능하며 비용 효과적인 솔루션을 구축할 수 있다.

2-5-3. 제한 사항

- AWS Well-Architected에는 많은 장점이 있지만 고려해야 할 몇 가지 제한 사항과 단점도 있다.

- Well-Architected 프레임워크를 채택하면 AWS 또는 클라우드 아키텍처에 익숙하지 않은 팀을 위한 학습 곡선이 포함될 수 있다. 최고의 기술을 성공적으로 이해하고 사용하려면 교육과 기술 향상이 필요하다.

- AWS 서비스에 대한 과도한 강조: Well-Architected 프레임워크는 AWS 서비스 사용을 강력히 권장하며, 이로 인해 공급업체 종속이 발생할 수 있다. 조직은 AWS 관련 서비스에 과도하게 의존하게 되어 필요한 경우 대체 클라우드 공급자로의 마이그레이션이 어려워질 수 있다.

- 복잡성 평가: Well-Architected 검토 및 평가를 수행하려면 오랜 시간과 많은 리소스가 필요할 수 있다. 이를 위해서는 데이터 수집 및 분석, 아키텍처 평가, 변경 구현이 필요하며 이는 조직에 큰 노력이 될 수 있다.

2-5-4. 배포 가이드

AWS Well-Architected 프레임워크를 배포하려면 다음 주요 단계를 따르면 된다.

- 프레임워크 알아보기: Well-Architected 프레임워크의 5가지 핵심 요소인 운영 우수성, 보안, 신뢰성, 성능 효율성 및 비용 최적화를 이해한다. 각 요소와 관련된 모범 사례를 살펴보라.

- 아키텍처 평가: 현재 또는 계획된 아키텍처를 Well-Architected 프레임워크와 비교한다. 개선이 필요한 영역과 관련 위험을 결정한다. 첫 번째 평가에는 AWS의 Well-Architected 도구를 사용한다.

- 평가 결과와 비즈니스 요구 사항을 기반으로 아키텍처에 대한 명확한 목표와 우선 순위를 설정한다. 집중할 각 기둥 내에서 우선순위를 선택한다.

- Well-Architected를 위한 설계: Well-Architected 프레임워크에 맞게 아키텍처를 조정한다. 각 기반에 대한 AWS 모범 사례 및 권장 사항을 고려한다. 발견된 위험이나 결함을 해결한다.

- 실행 계획 수립: 확인된 격차를 해소하는 데 필요한 조치의 개요를 설명하는 철저한 실행 계획을 수립한다. 작업을 정의하고, 책임을 할당하고, 개선을 달성하기 위한 시간표를 설정한다.

- 테스트 및 검증: 광범위한 테스트를 수행하여 도입된 수정 사항이 강조된 문제를 해결했는지, 워크로드가 의도한 대로 작동하는지 확인한다. 아키텍처의 성능, 보안 및 신뢰성을 검증한다.

- 검토 및 개선: 정기적으로 아키텍처를 검토하여 Well-Architected 프레임워크를 준수하는지 확인한다. 향후 개선 사항에 대한 전문적인 관점과 권장 사항을 얻으려면 AWS 솔루션 아키텍트 또는 공인 파트너와 함께 공식적인 Well-Architected 검토를 수행해야 한다.

- 모범 사례 문화 조성: 조직 내에서 모범 사례와 아키텍처 우수성의 문화를 조성한다. Well-Architected 프레임워크의 개념에 대해 팀을 교육하고 훈련하고 일상 업무에서 이를 사용하도록 권장한다.

AWS Well-Architected 프레임워크를 채택하는 데 도움이 되는 여러 도구를 사용할 수 있다. 다음은 널리 사용되는 도구의 몇 가지 예이다.

공식 AWSWell-Architected 도구는 Well-Architected 모범 사례에 따라 워크로드를 검사하고 등급을 매기기 위한 철저한 프레임워크를 제공한다. 설문지 기반 기술을 사용하고 보고서를 작성하며 개선을 위한 제안을 제공한다.

AWS Trusted Advisor는 AWS 인프라 최적화를 위한 자동 조언을 제공하는 AWS 서비스이다. AWS 인프라를 분석하고 Well-Architected 프레임워크를 기반으로 제안하여 가능한 보안, 성능 및 비용 최적화 문제를 감지하는 데 도움을 준다.

AWS CloudFormation은 선언적 템플릿을 사용하여 AWS 서비스를 생성하고 프로비저닝할 수 있는 IaC(Infrastructure as Code) 솔루션이다. 이는 인프라의 일관되고 반복 가능한 배포를 지원하므로 통제되고 자동화된 방식으로 Well-Architected 모범 사례를 실행할 수 있다.

AWS Config는 AWS 리소스의 전체 인벤토리를 제공하고 시간 경과에 따른 구성 변경 사항을 기록하는 서비스이다. 리소스 구성을 정기적으로 모니터링하고 검토하면 인프라가 Well-Architected 원칙을 준수하는지 확인하는 데 도움이 될 수 있다.

AWS CloudWatch: CloudWatch는 AWS 서비스에서 지표, 로그 및 이벤트를 수집하고 기록하는 관찰 및 모니터링 서비스이다. 이는 애플리케이션과 인프라의 성능과 가용성을 모니터링하는 데 사용될 수 있으므로 가능한 문제를 파악하고 Well-Architected 원칙이 준수되는지 확인할 수 있다.

AWS Cost Explorer: AWS 지출을 분석하고 시각화할 수 있는 비용 관리 도구이다. 소비 패턴을 분석하고 비용 절감 옵션을 찾아내며 Well-Architected 비용 최적화 원칙에 따라 인프라 비용을 최적화하는 데 도움이 된다.

마지막으로, 클라우드 보안 프레임워크는 여러 클라우드 보안 프레임워크, 모델 및 모범 사례에 대한 철저한 개요와 분석을 제공한다.

참 고 문 헌

- Tsochev, G.R.; Trifonov, R.I. Cloud computing security requirements: A Review. IOP Conf. Ser. Mater. Sci. Eng. 2022, 1216, 012001.

- ISACA. Security Considerations for Cloud Computing; ISACA: Schaumburg, IL, USA, 2012.

- CSA Top Threats Working Group. Top-Threat-2-to-Cloud-Computing-Insecure-Interfaces-and-Apis. CSA. 30 July 2022.

- Jansen, W.; Grance, T. Guidelines on Security and Privacy in Public Cloud Computing; NIST: Gaithersburg, MD, USA, 2011.

- NIST. NIST US Government Cloud Computing Technology Roadmap, Release 1.0 (Draft); NIST: Gaithersburg, MD, USA, 2011.

- CSA. Security Guidance for Critical Areas of Focus in Cloud Computing v3.0; CSA: Toronto, ON, Canada, 2011.

- Park, S.-J.; Lee, Y.-J.; Park,W.-H. Configuration Method of AWS Security Architecture That Is Applicable to the Cloud Lifecycle

for Sustainable Social Network. Commun. Secur. Soc.-Oriented Cyber Spaces 2021, 2021, 3686423.

저작권 정책

K-ICT 클라우드혁신센터의 저작물인 『클라우드 보안 프레임워크 분석』은 K-ICT 클라우드혁신센터에서 상명대학교 서광규 교수에게 집필 자문을 받아 발행한 전문정보 브리프로, K-ICT 클라우드혁신센터의 저작권정책에 따라 이용할 수 있습니다.

다만 사진, 이미지, 인용자료 등 제3자에게 저작권이 있는 경우 원저작권자가 정한 바에 따릅니다.