상명대학교 / 서광규 교수

클라우드 컴퓨팅은 학계와 산업계에서 널리 활용되는 연구 영역이 되었다. 클라우드 컴퓨팅은 클라우드 서비스 공급자(CSP)와 소비자 모두에게 이익이 된다. 클라우드 컴퓨팅과 관련된 보안 문제는 광범위하게 연구되었다. 본고는 클라우드 컴퓨팅 보안, 위협 및 과제에 대한 기존 연구 논문 등의 문헌들을 리뷰한 것을 정리한 것이다. 이를 위해 2010년에서 2020년 사이에 발표된 연구 연구를 리뷰한 결과를 정리한 것이다.

먼저 제1부에서는 대표적인 클라우드 컴퓨팅 보안관련 연구를 간략하게 살펴보고 클라우드 컴퓨팅에서의 침입탐지시스템을 기술한다. 제2부에서는 클라우드 컴퓨팅 보안에 대한 문헌 리뷰를 통한 위협 및 완화 전략에 대하여 기술하기로 한다.

1. 클라우드 컴퓨팅 보안 관련 연구

정보 기술은 최근 몇 년 동안 급격한 변화를 겪고 있다. 클라우드 컴퓨팅은 사용자를 위한 스토리지의 추가와 함께 IT의 더 유망한 역할을 추가했다. 클라우드 컴퓨팅을 통해 공급업체는 시간당 요금으로 서비스를 임대할 수 있다. 또한 물리적 시스템의 사용자에게 공간을 임대한다. 그러나 이러한 서비스에는 사용자에게 여러 보안 위협이 있다. Cloud Security Alliance 보고서에서는 남용, 안전하지 않은 인터페이스 및 악의적인 사용이 취약한 위협임을 밝혔다. 이러한 위협은 응용 프로그램 인터페이스 및 클라우드 컴퓨팅과 관련이 있다.

정보 보안은 무결성, 기밀성 및 가용성과 같은 세 가지 주요 목표로 나뉜다. 이러한 보안 목표에 대한 보안 위협에는 현재와 과거의 암호화 스키마가 안전하지 않다고 생각하기 때문에 장기적인 기밀성 문제가 포함된다. 정보 유출 취약성은 데이터가 아웃소싱됨에 따라 또 다른 문제이다. 데이터 변조는 데이터 기밀성을 위협하기도 한다.

사용자의 요구를 충족시키기 위한 새로운 기술이 등장하면서 클라우드 보안 위협이 크게 증가하고 있다. 이러한 위협은 클라우드 컴퓨팅 서비스 및 관련 인터페이스를 통해 보이지 않는 여러 가지 악용의 형태로 발생하고 있다. 발생하고 잠재적인 공격에 대응하는 것이 필수적이 되었다. 안전하지 않은 인터페이스의 존재는 클라우드 사용자와 클라우드 서비스 제공자 모두에게 큰 도전이다.

클라우드 서비스의 보안 및 가용성은 주로 클라우드에서 데이터 액세스 및 데이터 암호화와 관련된 API에 따라 달라진다. 이러한 API 및 네트워크 인터페이스의 보안을 보장하기 위해 추가 연구가 수행될 수 있다. 새로운 보안 제안은 의도적이거나 우발적인 공격과 서비스 약관 위반으로부터 서비스를 보호하는 문제를 해결할 수 있다. 또한, 제3의 사업자가 클라우드 서비스를 사용함에 따라 계층화된 API가 더 복잡해진다. 실제 소유자는 서비스에 액세스할 수 없다. 또한 악의적인 내부자는 서비스 약관을 위반하고 허용되지 않은 정보에 액세스하여 클라우드 서비스에 대한 일반적인 위협이다. 일반적으로 직원은 회사 또는 법적 사용자에 속한 기밀 정보를 훔치는 악의적인 내부자이다. 내부의 악의적인 사용자는 특히 P2P 파일 공유 시스템에서 정보를 손상시킬 수 있다.

멀티 테넌시는 리소스 공유 및 데이터 기밀성 및 무결성과 관련된 위험이다. 멀티 테넌시는 클라우드 컴퓨팅 전문가에게 심각한 문제이다. 공격 표면과 공격 벡터에 대한 전문가의 이해가 가장 중요하다. 클라우드 컴퓨팅 서비스 사용자의 증가로 인해 데이터 보안 및 개인 정보 위협이 발생했다.

클라우드 사용자는 클라우드 컴퓨팅의 주요 업체로부터 안정성 문제에 직면해 있다. Amazon의 EC2와 S3가 2008년 2월과 2008년 7월에 각각 3시간과 8시간 동안 정전을 겪은 것이 대표적이다.

2. 침입탐지시스템

클라우드 서비스 관리자는 클라우드 제공자로서 SLA(서비스 수준 계약)를 준수하고 기술 표준을 준수해야 한다. 클라우드 구내의 클라우드 데이터는 물리적 및 암호학적 침입 공격으로부터 보호되어야 한다.

리소스 부족 또는 서버 충돌로 인해 법적 클라이언트가 클라우드 컴퓨팅 서비스에 액세스하지 못할 수 있다. 클라우드 서비스에는 사용자의 취약성을 식별하고 공격자 또는 침입자에 대해 신속한 조치를 취하기 위해 클라우드 서비스 관리자에게 경고 메시지를 보내는 침입 감지 시스템이 있다. 클라우드 서비스 관리자는 이러한 침입자가 실제 침입자로 판명될 경우 접근을 거부한다.

인증된 사용자는 원하는 데이터 파일에 액세스할 수 있다. 클라이언트와 서버 측 모두에 대한 데이터 암호화 접근 방식이 선택된다. 침입탐지시스템은 암호화된 트래픽을 통해 침입자의 이상행동을 탐지하기 위해 다수의 데이터 패턴을 분석하여 공격을 탐지한다.

다음에서는 침입 탐지 구성 요소가 암호화된 트래픽을 위해 설계 및 구현되는 방법에 대해 설명한다. 침입탐지시스템은 다음과 같이 3단계로 분류된다.

2.1 휴지 데이터(DATA AT REST)

침입탐지시스템은 클라우드 데이터 저장소의 데이터를 스캔하여 암호화하고, 신뢰할 수 없는 것으로 확인되면 암호화하여 제거한다. 그러나 미세 조정 및 구성 제약 조건은 미사용 데이터에 대한 실질적인 문제이다.

2.2 움직이는 데이터(DATA IN MOTION)

클라이언트의 진짜 관심사는 클라이언트에서 클라우드로 또는 클라우드에서 클라이언트로 데이터를 이동할 때 데이터 보안에 있다. 이메일을 통한 민감한 정보의 네트워크 모니터링, 인스턴트 메시징, 시스템은 스테가노그래피를 통해 클라이언트나 조직에서 정보를 유출하려는 로그 이메일 정보를 식별하고 방지해야 한다.

2.3 사용 중인 데이터(DATA IN USE)

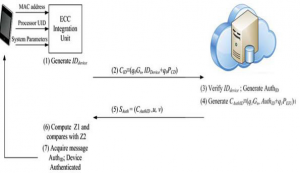

클라이언트 측 컴퓨터로부터의 데이터 전송은 USB 포트, 프린터, CD 및 외부 저장 장치와 같은 출력 주변 장치를 통해 모니터링된다. 애플리케이션이 민감한 데이터에 액세스하면 관련 주변 장치로 보내기 전에 필터링된다. 일반 텍스트 메시지는 휴대용 장치와 클라우드 장치 간에 정보를 전송하며, 합법적인 클라우드 컴퓨팅 서비스 사용자가 원격 기반 저장 장치에 데이터를 저장할 때 데이터 유출이 발생할 수 있다. 그러나 개발한 알고리즘을 사용하여 합법적인 클라우드 저장 장치를 식별하여 데이터 유출을 방지한다. 클라우드와 클라우드 클라이언트 간에 데이터를 교환하기 전에 합법적인 장치 목록과 휴대용 장치의 인증이 필요하다. 장치 검증 후 클라우드 클라이언트는 데이터를 검색하여 전송하는데, 그림 1은 여러 단계의 장치 인증 프로세스를 보여준다. 첫 번째 단계는 장치 정보 추출에 중점을 두고 두 번째 단계에서 ID 암호 해독에 중점을 둔다. 마지막 단계에는 클라우드 통합 장치의 암호 해독이 포함된다. 이 7단계에 따르면 인증 프로세스에서 법적 사용자는 저장소에서 데이터 쓰기가 비활성화되어 있기 때문에 개인 기록을 읽거나 복사하거나 시스템으로 전송할 수 없다.

<그림1. 장치에 대한 인증 프로세스>

2.4 감사 및 단위 테스트

클라우드 공급자는 클라우드 서비스의 감사 및 유지 관리를 제어해야 한다. 사용자의 영향을 받는 클라우드 서비스의 해당 부분에 대한 사용자의 로그 및 관리 세션의 연속 모니터링을 통해 달성할 수 있다. 정책 및 법률을 위반한 사용자를 식별하기 위해 역추적 기법이 적용된다. 클라우드 테스트는 클라우드 컴퓨팅 서비스의 장점과 위험 사이의 균형을 결정하기 위한 방법이다. 클라우드 서비스 제공자와 고객은 자신의 수준에서 클라우드 테스트를 수행한다.

반면에 고객은 조직 또는 고객에 대한 위험을 방지하거나 완화하기 위해 테스트를 수행할 책임이 있다. 클라우드 보안 모델에서 클라우드 서비스 제공자는 감사 절차 및 제어를 통해 아키텍처의 물리적 보안을 보장하여 콜드 부트 공격을 극복한다. 클라우드 서비스 관리자는 사용자에 대한 보안 조치의 기본 기준을 설정하는 책임이 있다. 클라우드 서비스 관리자는 다른 서비스를 대상으로 하여 다른 테넌트의 가상 머신을 플러딩할 때 테넌트의 악의적인 공격을 모니터링해야 한다

클라우드 서비스는 데이터 통합 ??및 공유 서비스를 제공하기 위한 산업 시스템의 제품 추적 가능성에 대한 잘 알려진 접근 방식입이다. 그러나 악성 클라우드 서비스는 산업 참가자가 제품의 올바른 추적성을 획득하는 것을 방해한다. 최근 연구에서는 신뢰할 수 없는 클라우드 컴퓨팅 환경에서 방대한 산업 정보에 대한 일관되고 빠른 감사 스키마로 Acics를 제안헌다. 이 스키마를 통해 산업 참가자는 제품의 일관성 검사를 위한 감사자 역할을 수행할 수 있다. 실험 결과 제안된 Acics는 다른 접근 방식에 비해 합리적인 비용으로 소량의 제품에 대한 데이터 일관성 검사에 효율적임을 보여준다. 제안된 Acics 스키마는 더 나은 읽기 또는 쓰기 지연 속도를 보여준다.

고객은 데이터를 CSP에서 제공하는 스토리지로 전송하지만 중요한 데이터를 보호하기 위해 CSP의 보안 제어를 평가하는 것을 인식하지 못한다. CSA(클라우드 보안 연합)는 CSP 조직의 보안 제어를 측정하기 위한 지침을 설정하는데, 이를 통해 클라우드 서비스 사용자는 CSP의 서비스를 신뢰할 수 있다. 주요 문제는 CSA의 설문 기반 보안 평가가 응답의 정확성에 대해 검증되지 않았다는 것이다. 동일한 연구에서 제안된 프레임워크는 참가자의 응답을 검증하기 위해 제3자 감사인(TPA)을 사용하여 이러한 격차를 해소하는 것을 목표로 한다. 그러나 외부 사용자에 대한 제3자 확인 결과를 활용하는 방법은 없다. 사용자가 조직의 클라우드 서비스를 더 신뢰할 수 있도록 하려면 클라우드 공급자의 서비스에 대한 추가 품질 평가에 대한 피드백을 받아야 한다.

2.5 클라우드 자원 관리

클라우드 컴퓨팅 서비스 모델은 클라우드 리소스 관리와 관련이 있다. 클라우드 서비스 공급자는 가상 머신, 네트워크 장치, 로드 밸런서 및 벽과 같은 클라이언트 리소스를 제공한다. 리소스 관리는 IaaS의 시급한 문제 중 하나이다. 서비스 가용성은 클라우드 서비스 제공자의 구내에 있는 물리적 장비 및 장치의 보안과 직접 ??연결된다. 서비스 거부 공격은 클라우드 컴퓨팅 서비스의 의도된 소비자가 리소스를 사용할 수 없도록 한다. 공격자는 시스템 누출, 버그, 구성 실수 및 설계 결함을 악용하여 보호된 리소스에 액세스하는데, 서비스 거부 공격 문제는 테넌트 머신과 손상된 가상 머신의 영향을 받는다. 내부 또는 외부 공격자는 TCP, UDP 및 "인터넷 제어 메시지 프로토콜 동기화(ICMP SYN)“ 플러드의 공격받은 트래픽으로 가상 머신을 플러딩한다. 공격자는 또한 더 많은 공격을 받은 트래픽을 생성하기 위해 가상 머신에 더 많은 리소스를 할당하도록 선택한다. UDP 및 ICMP 트래픽의 서비스 거부에 대처하기 위해 클라이언트 또는 테넌트는 ICMP 및 UDP 트래픽에 대한 최대 임계값을 사용한다.

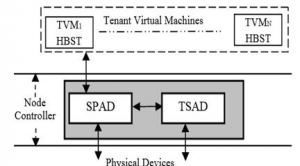

<그림2. 클라우드 보안 아키텍처>

그림 2는 V. Varadharajandhk와 U. Tupakula가 ``Security as a service model for cloud environment"에서 제안한 보안 아키텍처를 보여준다. 테넌트는 가상 머신에서 실행하기 위해 자체 HBST(호스트 기반 보안 도구)를 유지할 수 있다. 그들은 클라우드 공급자로부터 가상 머신을 얻는다. 따라서 HBST를 통해 시스템을 모니터링하면 가시성이 좋다. 아키텍처의 다른 필수 구성 요소는 SPAD(서비스 제공자 연결 탐지)와 TSAD(테넌트별 공격 탐지)이다.

2.6 보안 분석

타원 곡선 암호화((Elliptic Curve Cryptography: ECC))의 암호화 프로세스는 타원 곡선의 다양한 지점을 사용하여 서로 다른 메시지를 효율적으로 암호화한다. 256비트의 짧은 키 크기는 공격 알고리즘의 계산 복잡도가 O(2128)이기 때문에 ECC 암호화 시스템에 대한 알고리즘 공격을 방지한다. 따라서 클라우드 클라이언트의 ID와 개인 키는 스마트 카드에 저장된다. 따라서 불법 사용자는 유효한 전자 서명을 생성할 수 없다.

클라이언트는 UDP 또는 ICMP가 임계값을 초과하고 클라이언트 관리자가 경보를 생성하는 경우 클라이언트 서비스 공급자에게 데이터 삭제를 요청할 수도 있다. TCP SYN 플러딩은 테넌트를 공격하고 3방향 핸드셰이크 프로세스에서 나타나는 약점을 악용한다. 이 경우 공격자는 피해자의 시스템을 플러딩하고 반개방 연결을 통해 피해자를 오버플로한다.

2.7 암호화된 트래픽에 대한 침입 탐지 기능

SlowDos 공격은 연구원들이 어려워하며 HTTP 암호화 트래픽에 대한 서명 기반 접근 방식을 사용하여 탐지해야 한다. 최근 연구에서는 앞서 언급한 과제에 대처하기 위해 인공지능(AI) 기반 접근법을 도입한다. 제안된 작업은 데이터 패킷을 분석, 처리 및 집계하여 이상 징후를 동적으로 탐지한다. 클러스터링 기술과 딥 러닝 기술이 결합되어 제안된 접근 방식의 정확도 효율성을 높인다. 제안된 접근법의 평가는 암호화된 트래픽에 대한 공격을 탐지하는 성능과 정확도를 보여주기 위해 실제 테스트 베드에서 수행된다.

3. 제1부 결언

보안은 클라우드 컴퓨팅 서비스의 광범위한 수용에서 중요한 역할을 한다. 기존 문헌은 기술 및 보안 정책 구현을 포함한 다양한 보안 솔루션에 중점을 두는데, 보안정책관련 연구는 범죄학적 관점에서 클라우드 환경에 대한 새로운 공격을 도입했다. 이러한 최근 공격에 대해 제안된 솔루션은 클라우드 보호를 위한 범죄 이론을 기반으로 한다. 클라우드 컴퓨팅 속성에 영향을 미치는 몇 가지 보안 문제를 확인한 결과가 보고되었는데, 클라우드 보안과 관련하여 식별된 문제를 극복하기 위해 개발된 보안 가이드를 통해 클라우드 사용자 조직은 보안 취약성과 이를 공격하는 접근 방식을 인지할 수 있다. 제1부에서는 대표적인 클라우드 컴퓨팅 보안관련 연구를 간략하게 살펴보고 클라우드 컴퓨팅에서의 침입탐지시스템을 기술하였다. 제2부에서는 클라우드 컴퓨팅 보안에 대한 문헌 리뷰를 통한 위협 및 완화 전략에 대하여 기술하기로 한다.

참 고 문 헌

- C. S. Alliance, ``Top threats to cloud computing v1. 0,'' Cloud Secur. Alliance, Bellingham, WA, USA, White Paper 23, 2010.

- S. M. Habib, S. Ries, and M. Muhlhauser, ``Cloud computing landscape and research challenges regarding trust and reputation,'' in Proc. 7th Int. Conf. Ubiquitous Intell. Comput. 7th Int. Conf. Autonomic Trusted Comput., Oct. 2010, pp. 410-415.

- A. Chonka, Y. Xiang, W. Zhou, and A. Bonti, ``Cloud security defence to protect cloud computing against HTTP-DoS and XML-DoS attacks,'' J. Netw. Comput. Appl., vol. 34, no. 4, pp. 1097-1107, 2011.

- B. Halpert, Auditing Cloud Computing. Hoboken, NJ, USA: Wiley, 2011.

- H. AlJahdali, A. Albatli, P. Garraghan, P. Townend, L. Lau, and J. Xu, ``Multi-tenancy in cloud computing,'' in Proc. IEEE 8th Int. Symp. Service Oriented Syst. Eng., Apr. 2014, pp. 344-351.

- M. A. Zardari, L. T. Jung, and M. N. B. Zakaria, ``Hybrid multi-cloud data security (HMCDS) model and data classification,'' in Proc. Int. Conf. Adv. Comput. Sci. Appl. Technol., Dec. 2013, pp. 166-171.

- N. Sultan and S. van de Bunt-Kokhuis, ``Organisational culture and cloud computing: Coping with a disruptive innovation,'' Technol. Anal. Strategic Manage., vol. 24, no. 2, pp. 167-179, Feb. 2012.

- H. Tianeld, ``Security issues in cloud computing,'' in Proc. IEEE Int. Conf. Syst., Man, Cybern. (SMC), Apr. 2012, pp. 1082-1089.

- A. Yamada, Y. Miyake, K. Takemori, A. Studer, and A. Perrig, ``Intrusion detection for encrypted Web accesses,'' in Proc. 21st Int. Conf. Adv. Inf. Netw. Appl. Workshops (AINAW), 2007, pp. 569-576.

- K.-L. Tsai, F.-Y. Leu, and J.-S. Tan, ``An ECC-based secure EMR transmission system with data leakage prevention scheme,'' Int. J. Comput. Math., vol. 93, no. 2, pp. 367-383, Feb. 2016.

- N. Kumar, V. Verma, and V. Saxena, ``A security algorithm for online analytical processing data cube,'' Int. J. Comput. Appl., vol. 79, no. 14, pp. 7-10, Oct. 2013.

- N. Tirthani and R. Ganesan, ``Data security in cloud architecture based on Diffie Hellman and elliptical curve cryptography,'' IACR Cryptol. ePrint Arch., vol. 2014, p. 49, 2014.

- 13, O. Alowolodu, B. Alese, A. Adetunmbi, O. Adewale, and O. Ogundele, ``Elliptic curve cryptography for securing cloud computing applications,'' Int. J. Comput. Appl., vol. 66, no. 23, pp. 1-8, 2013.

- V. Varadharajan and U. Tupakula, ``Security as a service model for cloud environment,'' IEEE Trans. Netw. Service Manage., vol. 11, no. 1, pp. 60-75, Mar. 2014.

저작권정책

K-ICT 클라우드혁신센터의 저작물인 『[1부] 클라우드 컴퓨팅 보안에 대한 문헌 리뷰를 통한 위협 및 완화 전략』은 K-ICT 클라우드혁신센터에서 상명대학교 서광규 교수에게 집필 자문을 받아 발행한 전문정보 브리프로, 클라우드 지원포털의 저작권 정책에 따라 이용할 수 있습니다. 다만 사진, 이미지, 인용자료 등 제3자에게 저작권이 있는 경우 원저작권자가 정한 바에 따릅니다.