베스핀글로벌 / 정현석 상무

Ⅳ. 강력한 클라우드 보안 전략 - 베스핀글로벌 보안 환경 구축 사례

디지털트랜스포메이션을 위해서는 클라우드 보안 역량이 중요한 요소이고, 클라우드 보안이 기존 보안과 굉장히 다른 환경이라는 것을 살펴보았다. 이제 어떻게 강력한 클라우드 보안을 구축할 수 있는지 필자가 속한 MSP 전문기업 베스핀글로벌의(이하 당사) 사례를 통해 알아보도록 하겠다.

베스핀글로벌은 강력한 클라우드 보안을 위해서 2가지 전략으로 보안 환경을 구축했다.

클라우드 보안은 복잡하고 사용자 실수에 의해 보안사고가 많이 발생하기 때문에 Cloud Security Visibility 환경이 필요하다. 그래서 고안한 방법이 첫번째 전략인 클라우드 보안을 점수로 만들어 관리하는 방법이다.

두번째 전략은 언제 어디서든, 정의된 사용자, 등록된 디바이스만 Secure Network 접속 가능하고, 모든 App와 Data는 Secure Network 통해서만 접속 가능한 환경을 구축하는 것이다.

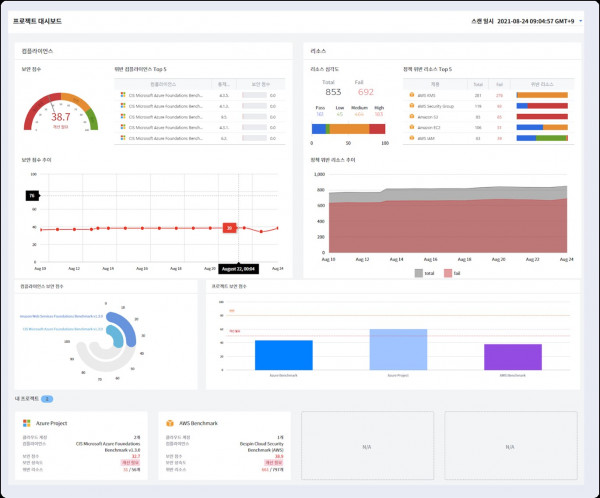

4-1. Cloud Security Visibility 환경 구축 과정

- 클라우드에 특화된 보안 정책 개발(OpsNow Security Benchmark)

가장 먼저 클라우드 보안 정책을 만들었다. 앞서 언급했듯이, 베스핀글로벌은 매년 5개의 컴플라이언스 인증을 받는다. 그래서 5개의 컴플라이언스 기준으로 클라우드 정책을 만드는 계획을 세웠다. 하지만 모든 컴플라이언스가 클라우드, 환경, 구성요소, 운영 특징을 전혀 반영하지 못했다. 그래서 CIS와 같은 Benchmark를(클라우드 모범사례) 기반으로 만들려고 했는데, 이것도 업데이트 주기가 너무 길고 리소스 기반 내용만 있어서 환경적인 요소와 관리적인 요소를 반영하기 힘들었다.

결국 직접 개발을 계획하여 ‘compliance + Cloud 모범사례 + 클라우드 보안 운영 노하우’를 기반으로 8개의 카테고리의 28개 쳅터와 61개 섹션으로 ‘OpsNow Security Benchmark’를 만들었다. 또한 전세계의 모든 클라우드 보안 정책이 나오는 곳을 찾아서 핵심이 되는 몇 곳에 새로운 정책이 나오면 가져오는 ‘Policy Booster’라는 것을 개발해서 실시간으로 정책을 검토하고 업데이트 되도록 했다. 그렇게OpsNow Security Benchmark가 탄생했고 지금도 실시간으로 업데이트 되고 있다.

- 개발을 통한 Security Visibility 환경 완성

그렇게 만들어진 보안 정책과 Open Policy Agent 즉, OPA 기반으로 자동화를 구현하였다. 또한 ISMS, GDPM, HIPP, CIS Benchmark 등의 컴플라이언스도 추가하여 자동화하였고, 무엇보다도 이 정책들이 쉽게 추가될 수 있도록 구현했다.

다음은 클라우드에서 제공하는 API를 통해서 클라우드 리소스에 따라 15분에서 24시간 간격으로 클라우드 리소스의 상태정보를 스캐닝 ?하였고, 앞서 만들어 놓은 보안 정책을 대입하여 클라우드 구성에 대한 취약점을 도출하였다.

또한 클라우드 보안 상태를 효과적으로 관리하기 위해서 무엇보다도 점수로 관리해야 한다고 생각했다. 그래서 보안 정책의 중요도, 심각도, 클라우드 리소스의 중요도를 기반으로 계산 방식을 만들었다. 100 만점에 60점 이상은 안전한 상태로 규정하였고, 실시간으로 그 점수를 확인할 수 있도록 하는 방법을 이용한다.

또한 보안정책 구현, 취약점 스캐닝, 보안점수 계산 개발, 이렇게 하여 1차적으로 가시화 환경을 만들었다.

- Principle of Execution

가시화 환경을 운영하려면 실행 원칙이 필요했다. 그래서 베스핀글로벌은 제품 출시 혹은 클라우드 초기 구축 시 60점 이상이 되어야 운영 승인이 가능하고, 클라우드 운영 이후 1개월 이내 70점 이상, 3개월 이내 90점이 되야 한다는 원칙을 만들었다. 그 다음에는 이 원칙을 실행할 조직의 롤을 만들었다. 그래서 보안 점수 책임자를 CISO로, 프로젝트별 보안 점수 운영자를 SO로, 프로젝트별 보안 점수 실행자를 SE로 규정하여 담당자를 임명하여, 각자의 역할과 봐야하는 화면들을 정의했다.

- Project Management

프로젝트별로 보안 점수를 관리하는 방식을 채택하였다. 즉 용도별, 계정별, CSP별로 프로젝트를 만들게 하였고, 각 프로젝트별로 필요에 맞는 보안 정책을 넣을 수 있도록 하였다. 예를 들어 홈페이지 프로젝트는 ISMS-P를, 베스핀글로벌 자체 SaaS 서비스인 OpsNow의 경우 OpsNow Security Benchmark 등을 사용하였으며 ERP는 ISO27001 적용하여 점수를 관리하였다.

- Abnormal behavior Detection

앞에 설명한 점수화를 통해 기본적으로 클라우드 구성에 대한 취약점을 많이 줄일 수 있었다. 클라우드 보안 사고의 대부분은 사용자 실수이기 때문에 가시화를 잘 하면 많이 줄일 수 있다는 것을 증명한 것이다. 이에 조금 더 가시화에 대한 욕심을 냈다. 그것은 클라우드 그 취약점에 대한 발생원인을 밝히는 것이었다. 현재는 발생한 결과만 알 수 있는데, 발생원인을 알면 사전에 예방할 수 있기 때문이다.

그래서 취약점이 발생한 시간, 장소, 행위, 계정 대한 정보를 분석했다. 즉 발생시간, 요청한 IP, 국가, 도시, 그리고 빈번한 로그인 시도, Role 조회 등의 수상한 행위, 마지막으로 침입한 계정을 조합하여 디테일한 로그를 살펴보면 정확한 공격방식을 알 수 있을 것이라 생각했다.

- Visibility_ Abnormal behavior Detection

아래 [그림9]에서 보이는 바와 같이 시간, 장소, 행위, 계정(사용자)에 대한 데이터를 취약점 발생 시간을 기준으로 분석하여 디테일한 감사로그를 뒤져보면 정확한 발생원인을 추적할 수 있는 것이다. 더 나아가 발생원인에 대한 데이터를 모으고 AI 로 분석하면 취약점이 발생하기 전에 예방할 수 있을 것이라 생각하고 현재 개발 중에 있다.

- Summary

당사는 클라우드 정책을 만들고, 보안정책을 점수화하고, 90점 이상을 유지하는 원칙을 세우고, 그 원칙대로 프로젝트별로 관리하고, 취약점이 생기면 1일이내 조치하고, 이상행위를 분석하는 방식으로 80% 이상 클라우드 보안 사고를 예방하였다.

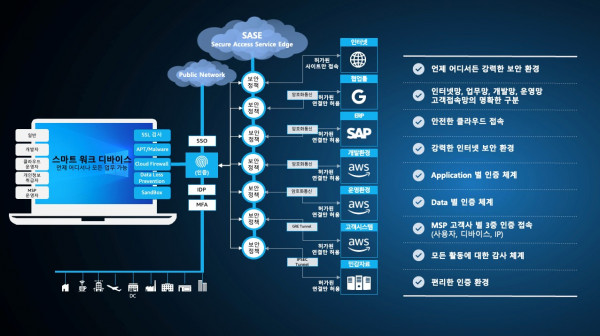

2. Zero Trust_Pain Point

이번에는 제로크러스트 환경에 대해서 알아보자.

베스핀글로벌은 AWS를 비롯하여 SaaS 서비스 등 총 20개 이상의 클라우드 서비스를 사용하고 있다. 20개이상의 클라우드 사용하면 계정 관리 문제, 네트워크 보안 문제, SSO문제, 데이터 유출 문제 등이 자연스럽게 생기기 나름인데, 거기에 재택근무까지 진행하다 보니 기본 보안 체계로는 도무지 관리할 수 없었다. 데이터 유출 문제뿐만 아니라 클라우드 ?크리덴셜 관리도 쉽지 않았기 때문이다. 또한 클라우드 특성상 여러 장소에서 여러 단말기로 접속이 가능하고, 혹시 단말기에 백도어 프로그램이 설치되면 많은 곳에 전파될 수 있는 상황이었다. 또한 코로나19로 팬데믹이 장기화되는 상황에서 재택근로의 전환이 가능한 상황이라 다른 방법을 찾을 필요가 있었다. 게다가 7개 이상의 업무 그룹이 있다. 일반직원, 개발자, 운영자, 보안담당자, 개인정보 담당자, 고객운영자, 고객사 개발자로 나누어져 있어서 일원화될 수 없는 보안 규정 환경을 가지고 있다. 이러한 업무그룹별로 20개 이상의 클라우드 서비스에 대하여 보안 정책을 가져가는 것은 쉽지 않았다.

이러한 환경에서 베스핀글로벌은 새로운 보안 환경이 필요했고, 그 해답을 제로트러스트에서 찾았다.

- Principles

가장 먼저 다음과 같은 제로트러스트 원칙을 만들었다.

사용자 : 정의된 사용자만 보안 정책 그룹에 들어올 수 있으며, 사용자는 개별 보안 정책 그룹에 포함된다. 보안 정책 그룹은 인터넷 사용 그룹, 업무그룹, 개발그룹, 운영그룹, 고객사별 정책 등으로 구분한다.

단말기 : 회사에서 지급된 CYOD만 회사업무를 할 수 있다. 즉 회사에서 지급되지 않은 개인 단말기로는 어떤 업무도, 클라우드에도 접속할 수 없다.

네트워크 : 정의된 사용자가 회사에서 지급된 단말기로만 보안 네트워크에 접속할 수 있으며, 보안 네트워크는 회사, 집, 카페 등 모든 지역에서 접속할 수 있다. 또한 네트워크 망을 인터넷망, 업무망, 개발망, 운영망, 고객사망으로 구분하여 망에 접속할 수 있는 권한을 필요 사용자에게 부여한다.

워크로드 : 보안네트워크를 통해서만 우리 자산인 어플리케이션과 데이터에 접근할 수 있으며, 회사에서 인증된 어플리케이션 만을 사용하여 쉐도우 IT를 제거하고, 어플리케이션과 데이터는 각각 권한을 통해 사용 범위를 지정한다.

감사 : 모든 사용 행위에 대해서 든 로그를 저장하고 감사할 수 있어야 한다.

고객사 : 상기 모든 원칙에 추가하여 고객사에 정의된 담당자, 등록된 디바이스, 고정된 IP를 통해서만 고객사의 클라우드에 접속할 수 있다.

- Security Policy

당사는 매년 인증을 받고 있는 ISO27001을 포함한 3개의 컴플라이언스와 ISMS를 기반으로 했고, KISA와 공공기관에서 만든 재택근무 가이드와 금융권 재택근무 가이드를 참고하여 클라우드 보안 정책을 만들고자 했다. 클라우드 보안 정책을 만들 때와 마찬가지로 컴플라이언스는 클라우드와 재택근무에 대한 규정을 많이 담고 있지 않았다. 그래서 Zero Trust의 기본 원칙을 추가하여 베스핀글로벌 스마트워크 보안 규정을 완성했다.

보안을 고도화할 때 성급하게 보안 기술 적용하는 것에만 집중하는 경향이 있다. 하지만 보안 기술은 보안 정책에 기반하여 구축되어야만 효과가 발휘될 수 있고 올바른 제품을 선정할 수 있다. 또한 보안 규정을 정할 때 그저 보안 정책 전문가에게만 맡기면 진부한 결과물이 나와서 클라우드와 재택근무와 같은 새로운 개념에 사용할 수 없을 수도 있다는 점도 고려해야 한다.

- Architecture

베스핀글로벌에서 정한 제로트러스트 원칙과 보안 정책을 기반으로 기술 구현을 어떻게 했는지 간략히 알아보자.

베스핀글로벌의 모든 직원은 7개의 업무 그룹으로 구분하여 개인별 1대씩 근무용 노트북을 지급하였다. 그리고 오피스, 카페, 공항, 데이터센터 등 어디에서든 퍼블릭 네트워크를 활용할 수 있도록 하였고, 인터넷을 활용시에는 모든 네트워크 보안 검사와 DLP를 적용하도록 구성하였다. 그런 다음 가장 먼저 IDP에 접속하여 인증과 동시에 20개 클라우드에 대한 통합 MFA, SSO를 진행하게 되고, 사용자와 디바이스가 인증이 되면 보안 네트워크인 SASE에 접속하게 된다.

SASE를 통해 인터넷을 접속하면 허가된 사이트에만 접속이 가능하며, 불법사이트나, 개인메일, 개인 클라우드, SNS에는 접속이 불가하고, 인터넷에서 파일을 다운로드 받을 때에는 SASE와 단말기에서 2중으로 바이러스 및 악성코드를 검사하도록 하여 외부를 통한 감염에 유의하였으며, 워크스페이스 등에 접속할 경우에는 허가된 직원만 연결이 가능하도록 했다. 직원일지라도 개인 디바이스나 공용PC에서는 클라우드에 접근을 할 수 없도록 하여 데이터 유출에 대비하였다.

사내 업무망에 접속도 별도 정책과 권한을 사용하고 있으며, 개발자는 개발환경과 스테이징 환경에 접속이 가능하고 접속한 이후에도 권한에 따라 작업이 제한되며, 운영자로 지정된 사람만이 AWS에 있는 SaaS 프러덕션에 접근할 수 있도록 하였고, AWS도 마찬가지로 개인, 공용 PC를 통해서는 접속이 불가능하도록 하였다.? 고객사의 클라우드에 접속할 경우에는 지정된 운영자, 디바이스뿐만 아니라 지정된 IP로 접속하게 하여 다중 접근 및 권한관리를 통하여 철저한 보안 환경에서 클라우드 운영된다. 또한 회사 내 민감 정보는 별로 데이터센터에 분리하여 IPSEC Tunnel을 뚫고 개인정보 담당자만 데이터에 접근할 수 있다.

이렇게 제로트러스트를 구축함으로써, 재택시에도 외근시에도 강력한 보안 환경안에서 업무가 가능했고, 퍼블릭 네트워크안의 클라우드 사용시에도 인터넷망, 업무망, 개발망, 운영망, 고객접속망을 구분하여 안전한 네트워크를 구성하였다. 또한 안전한 클라우드 접속 환경을 통해 어디서는 강력한 보안 환경을 동일하게 사용할 수 있는 환경을 만들어 회사내 중요한 Application, Data는 2중 3중 인증 체계를 구축하여 자산을 보호한다. 그리고 고객의 클라우드 접속 시 3중으로 접근과 권한을 제어하여 안전하게 고객의 자산을 운영하도록 하여 신뢰 있는 MSP가 된 것이다.

제로트러스트 제품선정에도 굉장히 심혈을 기울였는데, IDP는 Okta, SASE는 Zscaler, MDM windows는 Intune, MAC은 Jamf 마지막으로 EDR은 크라우드스트라이크를 활용했다.

이처럼 베스핀글로벌은 클라우드 보안 상태를 점수로 가시화한 솔루션을 개발해 취약점의 80% 이상을 줄였고, 제로트러스트 환경을 구축하여 언제 어디서든 안전한 클라우드 접속을 가능하게 했다.

Ⅴ. 디지털트랜스포메이션의 핵심은 보안!

클라우드 보안은 성공적인 디지털트랜스포메이션의 필수 인프라이다. 이제 클라우드 보안이 혁신의 속도를 따라가지 못한다는 평가에서 벗어나야 할 때이다. 그러기 위해 복잡한 클라우드 보안 환경의 특수성을 이해하고, 보안 담당자 개인만의 책임과 이슈가 아닌 집단지성을 활용한 기업과 조직의 역량을 높여야 한다. 여러분의 기업과 비즈니스 또한 실시간으로 클라우드 보안 상태를 점검하고, 취약점을 지속적으로 보완 및 개선을 통해 강력한 클라우드 보안 환경을 구축하기를 응원한다.

저작권정책

K-ICT 클라우드혁신센터의 저작물인 『강력한 클라우드 보안 전략』은 K-ICT 클라우드혁신센터에서 베스핀글로벌 정현석 상무에게 집필 자문을 받아 발행한 전문정보 브리프로, K-ICT 클라우드혁신센터의 저작권정책에 따라 이용할 수 있습니다.

다만 사진, 이미지, 인용자료 등 제3자에게 저작권이 있는 경우 원저작권자가 정한 바에 따릅니다.