- 제2부 AIBOM이 여는 AI 공급망 보안의 다음 단계

4. 표준화 관점에서 본 AIBOM: CycloneDX와 SPDX 3.0의 의미

AIBOM을 현업에 도입할 때 가장 먼저 부딪히는 질문은 “그럼 어떤 포맷으로 만들 것인가?”입니다. 현재 실무적으로 많이 논의되는 두 축은 CycloneDX(OWASP)와 SPDX 3.x(Linux Foundation)입니다.

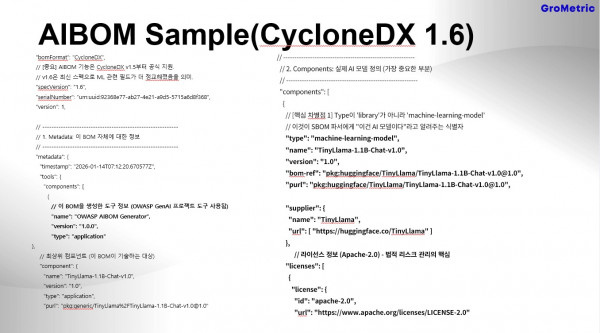

4.1 CycloneDX의 의미: “AI/ML 모델도 BOM의 하나의 객체로”

CycloneDX 사양 개요에서는 BOM이 소프트웨어뿐 아니라 하드웨어, 머신러닝 모델, 소스코드, 설정(configuration)까지 표현할 수 있다고 명시하고 있습니다. 이는 매우 중요한 변화입니다. BOM의 대상이 더 이상 “패키지 목록”에 머물지 않는다는 의미이기 때문입니다.

CycloneDX 기반 AIBOM에서는 다음과 같은 AI 특화 표현이 가능합니다.

그림2. AIBOM LF CycloneDX Sample

• 타입(type), 모델 아키텍처/입출력/태스크 정보

• 라이선스

• 속성(properties) 기반 확장 메타데이터

• 의존성(Dependencies) 관계 표현

이 구조의 장점은 기존 SBOM 생태계와 연결하기 쉽다는 점입니다. 보안팀, DevSecOps 팀이 이미 사용하는 BOM 파이프라인에 AI 메타데이터를 점진적으로 붙일 수 있습니다.

4.2 SPDX 3.0의 의미: “AI 프로파일 기반의 의미론적 확장”

SPDX 3.0은 2024년에 큰 업데이트를 거치며 프로파일 기반 구조를 강화했고, AI 관련 사용 사례를 다루기 위한 확장성을 제공했다는 점이 중요합니다. Linux Foundation 발표에서도 SPDX 3.0이 프로파일 기반으로 현대적 시스템 사용 사례를 다루도록 확장되었다고 설명합니다.

또한 SPDX 3.0.1의 AI 프로파일 설명에서도, AI 프로파일이 AI 소프트웨어 패키지(시스템)를 문서화하고 공유하기 위한 표준화된 방식이며, 모델·데이터셋 등 AI 개발 산출물을 다루는 개념과 데이터 요소를 정의한다고 설명합니다.

• AI 모델, AI 데이터셋 등 AI 특화 클래스

• 하이퍼파라미터, 에너지 소비량(ESG/운영비 관점 확장 가능)

• trainedOn, contains 같은 모델 관계(Relationship) 표현

• 물리적 파일(예: weights)과 논리적 모델 객체의 연결

이 방식의 강점은 단순 문자열 메타데이터를 넘어서 관계를 구조적으로 표현할 수 있습니다.

4.3 실무 선택 관점: 무엇을 먼저 시작할 것인가

현실적으로는 “둘 중 하나만 정답”이라기보다, 조직의 목적에 따라 다르게 시작하는 것이 좋습니다.

• 보안 운영/DevSecOps 연계가 우선 → CycloneDX 중심 시작

• 법무/감사/정교한 데이터 관계 모델링이 우선 → SPDX 3.x 검토 강화

• 대기업/플랫폼 기업 → 내부 표준(Canonical) 모델 + 외부 표준 점진적 변환(Export) 전략

핵심은 포맷 자체보다 필수 메타데이터를 누락하지 않는 것입니다. 형식보다 중요한 것은, 나중에 사고가 발생했을 때 “우리가 무엇을 알고 있었고 무엇을 통제했는가”를 입증할 수 있느냐입니다.

5. 왜 지금 AIBOM이 필요한가: 규제, 고객, 사고 대응의 교차점

5.1 규제 환경 변화: 기술 문서화와 투명성 요구 강화

EU AI Act는 고위험 AI 시스템에 대해 기술 문서화와 업데이트 유지 의무를 강조합니다. Regulation (EU) 2024/1689 제11조(Article 11)는 고위험 AI 시스템의 기술문서를 시장 출시 또는 서비스 개시 전에 작성하고, 이후에도 최신 상태로 유지할 것을 요구합니다.

여기서 중요한 포인트는 “문서를 하나 만들면 끝”이 아니라는 점입니다. AI 시스템은 지속적으로 재학습·미세조정·데이터 교체·정책 업데이트가 일어나기 때문에, 문서화도 지속 갱신형이어야 합니다. 이 점에서 AIBOM은 규제 대응 문서의 자동화 기반이 될 수 있습니다.

5.2 미국 정책 변동성: 규제의 방향은 바뀌어도 ‘증거 필요성’은 사라지지 않습니다

Executive Order 14110 관련 맥락처럼, 미국 AI 정책은 행정부 변화에 따라 변동성이 큽니다. 실제로 2025년 1월 백악관의 초기 철회 조치 목록에는 EO 14110이 포함되었습니다. 정책의 표현이나 집행 방식은 바뀔 수 있지만, 기업 입장에서는 오히려 더 중요한 사실이 있습니다.

정책이 바뀔수록, 기업은 자체적인 증거 기반 거버넌스를 가져야 합니다.

즉, 외부 규제의 강도와 별개로 고객사 심사, 투자자 점검, 파트너 보안검증, 분쟁 대응을 위해서는 AIBOM 같은 내부 통제 장치가 필요합니다.

5.3 고객 신뢰와 매출의 문제: “설명 가능한 AI”는 기술이 아니라 영업 자산입니다

많은 기업이 AI 도입을 추진하지만, 실제 계약 단계에서는 기술 데모보다 다음 질문이 더 자주 나옵니다.

• 데이터는 안전한가?

• 저작권 문제는 없는가?

• 모델이 이상행동을 하면 어떻게 추적하는가?

• 서드파티 모델 의존성이 얼마나 큰가?

• 규제 대응이 가능한가?

이 질문에 체계적으로 답할 수 있는 기업과 그렇지 못한 기업의 차이는 커질 수밖에 없습니다. AIBOM은 단순 보안 문서가 아니라, 신뢰를 기반한 B2B 비즈니스 설계 도구라고도 할 수 있습니다.

6. 이해관계자별 AIBOM 가치: CISO, Legal, Business의 공통 언어

AIBOM의 가장 큰 장점은 각 부서가 서로 다른 언어로 말하던 문제를 하나의 구조화된 데이터 모델 위에서 대화하게 만든다는 점입니다.

6.1 CISO / 보안팀: “보이지 않는 위험”을 보이게 만듭니다

보안팀 관점에서 AIBOM의 가치는 다음과 같습니다.

• 외부 모델/데이터셋/프레임워크 사용 현황 가시화

• Shadow AI(비인가 AI 사용) 식별 및 통제

• 모델/데이터 변경에 따른 위험 영향 분석

• 사고 발생 시 역추적(포렌식) 시간 단축

• 공급망 공격 대응(오염 모델, 악성 패키지, 툴체인 악용)

특히 에이전트형 AI로 갈수록 모델, 툴, 메모리, 실행권한, 네트워크 경계까지 연결된 구조를 함께 관리해야 합니다.

6.2 법무/컴플라이언스: 면책과 소명의 기반

법무팀 입장에서 가장 중요한 것은 “문제가 없었음”을 주장하는 것이 아니라, 합리적인 관리체계를 운영했다는 사실을 입증하는 것입니다. AIBOM을 갖추면 다음과 같은 대응력이 강화됩니다.

• 학습 데이터 출처 및 라이선스 근거 제시

• 모델/데이터 변경 이력 제출

• 사용 목적과 제한사항 문서화

• 개인정보 포함 여부 및 처리 방식 설명

6.3 사업/제품 조직: 신뢰를 제품 기능으로 전환합니다

사업부서에서는 AIBOM이 종종 “귀찮은 컴플라이언스”로 보일 수 있습니다. 하지만 실제로는 경쟁력을 높이는 요소라고 할 수 있습니다.

• 엔터프라이즈 고객 보안질의서 대응 개선

• 공공/금융/헬스케어 등 규제 산업 진입 장벽 완화

• “투명한 AI” 메시지의 신뢰성 강화

• 사고 시 고객 커뮤니케이션의 정확도 향상

• 제품 라인별 AI 자산 포트폴리오 관리 가능

7. 실무 도입 전략: AIBOM을 문서가 아닌 파이프라인으로

AIBOM 도입 실패의 가장 흔한 이유는 “문서 작성 프로젝트”로 시작하기 때문입니다. AI는 계속 변하는 시스템이므로, AIBOM도 자동 생성, 검증, 배포되는 운영 프로세스로 설계해야 합니다.

7.1 1단계: 인벤토리부터 시작합니다 (Shadow AI 양성화)

첫 단계는 완벽한 표준 준수 보다는 조직 내 AI 자산 식별(Inventory)이 시작점

• 어떤 팀이 어떤 AI 모델/API를 쓰는가?

• 외부 SaaS형 LLM/API 사용 현황은 무엇인가?

• 오픈소스 모델 로컬 배포 사례는 있는가?

• 파인튜닝/임베딩/에이전트 프레임워크 사용 여부는 무엇인가?

• 데이터셋 출처와 저장 위치는 어디인가?

7.2 2단계: 최소 AIBOM 스키마를 정의합니다

처음부터 모든 필드를 채우기 보다는 조직에 맞는 AIBOM MVP 필드셋(아래 예시)을 정의 합니다.

• 모델명/버전/공급자/라이선스

• 사용 목적 / 제품 연계 정보

• 데이터 출처 / 라이선스 / PII 여부

• 핵심 의존성(프레임워크/서빙엔진)

• 운영 환경(클라우드/리전)

• 담당 조직/오너

• 변경 이력 / 승인 상태

• 알려진 제한사항 / 금지 사용 사례

이 최소 필드만으로도 고객 질의 대응과 내부 통제가 크게 좋아집니다.

7.3 3단계: DevSecOps / MLOps 파이프라인과 연동합니다

• 모델 빌드/패키징 시 AIBOM 초안 자동 생성

• 배포 전 정책 검사(라이선스 금지, PII 데이터 금지, 미승인 모델 차단)

• 릴리스 승인 시 AIBOM 버전 스냅샷 저장

• 추론 환경 변경 시 메타데이터 갱신

• 사고 발생 시 해당 릴리스의 AIBOM 즉시 조회

이것은 Compliance-as-Code의 핵심 방향과 맞닿아 있습니다. 규제 대응을 사람이 마지막에 문서로 맞추는 방식이 아니라, 배포 프로세스 자체에 규제 검사 로직을 내장하는 방식으로 전환해야 합니다.

7.4 4단계: 표준 매핑과 외부 제출용 산출물화를 진행합니다

내부에서는 현실적인 스키마로 운영하되, 외부 제출/감사/파트너 요구에 맞춰 표준 포맷(CycloneDX, SPDX 등)으로 변환하는 전략이 효율적입니다.

• 내부 표준 AIBOM 모델 유지

• Export Adapter로 CycloneDX/SPDX 변환

• 고객별 제출 템플릿(보안질의서, 데이터 거버넌스 문서, AI 리스크 문서) 자동 생성

이렇게 하면 표준 변화에 덜 흔들리고, 내부 운영과 외부 대응을 동시에 만족시킬 수 있습니다.

8. 결론: AIBOM은 ‘AI 규제 대응 문서’가 아니라 ‘AI 서비스 인프라’입니다

AIBOM을 단순히 “SBOM의 AI 버전”으로만 보기 보다는 AIBOM의 본질은 더 큽니다.

• 보안 관점에서는 공급망 가시성과 소명 가능한 증거체계

• 제품 관점에서는 신뢰 가능한 AI 제품 설계

• 경영 관점에서는 규제 시대의 시장 진입 인프라

AI가 기업의 핵심 경쟁력이 될수록, “모델 성능”만으로는 차별화가 어렵습니다. 앞으로의 경쟁력은 신뢰 가능한 운영 역량에서 나올 것으로 예상합니다. 즉, 누가 더 빠르게 모델을 붙였느냐보다, 누가 더 잘 문서화하고, 추적하고, 통제하며, 설명할 수 있느냐가 중요하다고 볼 수 있을 것입니다.

AIBOM은 바로 그 역량을 구조화하는 출발점입니다. 초기에는 다소 번거롭고 복잡해 보일 수 있습니다. 그러나 SBOM이 그랬듯이, 일정 시점이 지나면 AIBOM 역시 “잘하는 기업의 선택사항”이 아니라 기본 위생(hygiene)이 될 가능성이 높습니다.

지금 필요한 것은 완벽한 정답보다는 작게 시작하되, 운영 가능한 구조로 시작해야 합니다.

먼저 AI 자산을 식별하고, 최소 AIBOM 필드를 정의하고, 파이프라인에 연결하고, 규제/고객 대응과 연계해야 합니다.

그 과정에서 AIBOM은 단순 문서를 넘어, 조직의 AI 거버넌스를 성숙시키는 핵심 도구가 될 것입니다.

—

참고문헌

1. 그로메트릭 제공 자료 (AIBOM 개념, SBOM vs AIBOM 비교, CycloneDX/SPDX 예시)

2. AIBOM SBOM을 넘어선 AI 공급망 보안 (첨부 PDF자료)

3. OWASP AIBOM Generator

https://huggingface.co/spaces/GenAISecurityProject/OWASP-AIBOM-Generator

4. EU AI Act 법령 (Regulation (EU) 2024/1689, 공식 EUR-Lex)

https://eur-lex.europa.eu/eli/reg/2024/1689/oj/eng

5. AI Act Service Desk – Article 11: Technical documentation

https://ai-act-service-desk.ec.europa.eu/en/ai-act/article-11

6. CycloneDX Specification Overview (ML 모델 포함 가능)

https://cyclonedx.org/specification/overview/

7. SPDX 3.0.1 AI Profile (공식 스펙 페이지)

https://spdx.github.io/spdx-spec/v3.0.1/model/AI/AI/

8. SPDX 3.0.1 Specification (PDF)

https://spdx.dev/wp-content/uploads/sites/31/2024/12/SPDX-3.0.1-1.pdf

9. Linux Foundation – SPDX 3.0 발표

10. White House – Initial Rescissions of Harmful Executive Orders and Actions (EO 14110 관련)

—

저작권 정책

SaaS 전환지원센터의 저작물인 『AIBOM이 여는 AI 공급망 보안의 다음 단계』은 SaaS 전환지원센터에서 『그로메트릭 김관영 대표』에게 집필 자문을 받아 발행한 전문정보 브리프로, SaaS 전환지원센터의 저작권정책에 따라 이용할 수 있습니다. 다만 사진, 이미지, 인용자료 등 제3자에게 저작권이 있는 경우 원저작권자가 정한 바에 따릅니다.